A Polícia Civil do Estado de São Paulo prendeu na manhã de terça-feira (14) um suspeito de ser um dos criadores do malware GoatRAT. Conhecido também como ‘vírus do Pix’, o programa malicioso era ofertado em um site cibercriminoso conhecido como CriminalFUN.

Foram cumpridos dois mandados de busca e apreensão no município de Três Corações, Minas Gerais (MG). A demanda foi realizada pelo 4ª DCCIBER/DEIC na segunda fase da Operação DEV DOWN.

De acordo com as autoridades, a operação tem como foco desmantelar uma central criminosa que operava um site para vendas de serviços de fraude bancárias.

O ‘vírus do Pix’ era ofertado no CriminalFUN como um FAAS

Em fevereiro, a Polícia Civil de São Paulo obteve o flagrante de Eric da Silva Santos, operando o referido site, conhecido como CriminalFUN. Santos também era conhecido na internet por seu nick “SickoDevz”. Hoje (14), outro operador suspeito, Ivan Wallace Pereira foi ouvido e indiciado pelo crime de invasão de dispositivo.

As investigações devem seguir. Além do indiciamento, foram apreendidos um monitor, um computador e dois celulares.

É interessante notar que o malware GoatRAT era distribuído de uma forma diferente do comum — que envolve vendas via WhatsApp e Telegram. O ‘vírus do Pix’ era ofertado no CriminalFUN como um FAAS (Fraud as a Service).

Apreensão

O que é o GoatRAT?

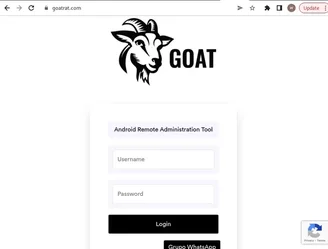

O GoatRAT é um malware que possui keylogger e um script CSV com contas laranjas PIX para pulverizar o dinheiro recolhido após infectar e roubar vítimas.

O malware GoatRAT, conhecido por atuar como uma ferramenta de acesso remoto maliciosa, evoluiu recentemente para atuar com Sistema Automático de Transferência (ATS). Isso significa que ele tem a capacidade de realizar transferências financeiras não-autorizadas em dispositivos infectados.

Dessa maneira, o GoatRAT entra na família de malwares que tem a capacidade de, entre outras coisas, roubar transferências PIX de celulares com contas brasileiras. Entre esses tipos de softwares, está o BrasDEX.

Um ATS é um aplicativo, um framework, que facilita a automatização de processos de transferências em um aparelho

O modus operandi do malware é o seguinte: primeiro, o malware inicia uma seção chamada “Servidor”. Ela serve para estabelecer o contato com o Comando & Controle (C&C) para alcançar a chave PIX usada no esquema. Logo em seguida, o vírus pede a liberação dos serviços de Acessibilidade e permissão para overlay – no caso, overlay mirando Nubank, Banco Inter ou PagBank.

Um sistema de overlay malicioso é quando um malware simula uma página ou mensagem falsa sobrepondo um aplicativo legítimo para roubar credenciais ou realizar outras ações fraudulentas.

Então, o ATS é realizado por uma sequência de quatro passos (que podem ser vistos em detalhes aqui). Após identificações realizadas pelo sistema, o overlay bancário e as liberações de acessibilidade, o cibercriminoso ganha a capacidade de incluir a quantidade de dinheiro que ele busca transferir via PIX dentro da aplicação legítima – e isso tudo sem alertar a vítima

É importante notar que o GoatRAT é um malware pernicioso: ele começa a abrir, talvez, uma nova geração de trojans bancários aqui no Brasil que burlam técnicas de segurança como 2FA – segundo fator de autenticação. Ele não precisa roubar códigos que cheguem via SMS ou app terceiro (Microsoft Authenticator, por exemplo) para acessar contas e realizar transações fraudulentas. Ou seja, é como a primeira erva-daninha.

GoatRAT

GoatRAT

Como se proteger

Isso significa que você deve abandonar o segundo fator de autenticação e que tudo está perdido? Não, absolutamente não.

No caso do GoatRAT, você deve seguir outros passos – além desses:

- Instalação de apps apenas via Google Play Store – evite liberar a instalação de APKs não oficiais

- Programa antivírus ativo no aparelho

- Sempre utilize recursos biométricos para desbloqueios

- Evite o clique em links de ofertas, promoções imperdíveis ou informações alarmantes que cheguem no seu email e SMS

- Cheque se o Google Play Protect está ativo no aparelho